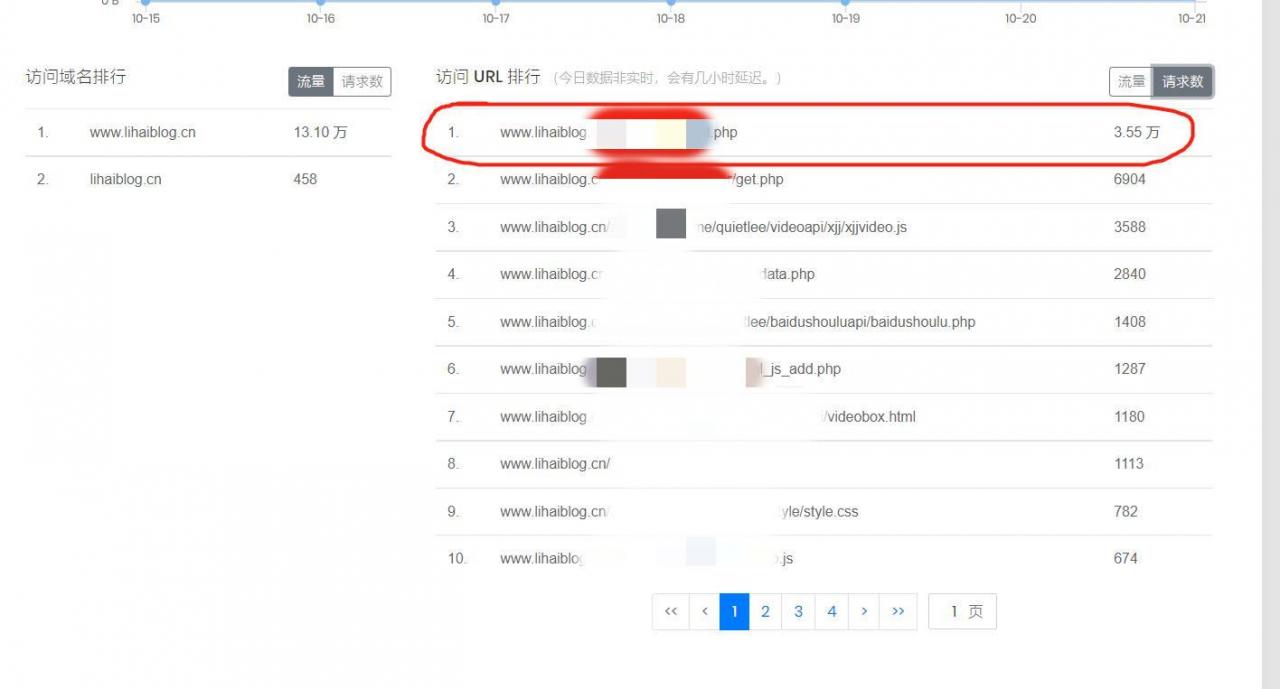

昨天折腾了一天将博客开启了CDN,早晨从CDN后台查看访问数据的时候发现昨晚一晚上博客后台的登录链接被频繁请求,一晚上请求了3万多次,因为本人是菜鸟不知道这是怎么回事,因为最近网站一直被攻击,所以直觉告诉我这可能就是网站被攻击的路径。于是向林羽凡老哥(https://www.linyufan.com/)问了一下,确认了一下,老哥的意思也是应该是被攻击了。

老哥建议我将这个链接301到百度,由于不懂怎么做,向老哥请教了一下,老哥给了我PHP的301跳转代码。

老哥建议我将这个链接301到百度,由于不懂怎么做,向老哥请教了一下,老哥给了我PHP的301跳转代码。

if($the_host !== 'https://www.lihaiblog.cn/xxx/yyy.php')

{

header('HTTP/1.1 301 Moved Permanently');//发出301头部

header('Location: http://www.baidu.com/);

}由于自己太笨,拿了代码也不知道往哪里放 ,于是去百度,最终又找到如下PHP的301跳转代码:

,于是去百度,最终又找到如下PHP的301跳转代码:

<?php

$the_host = $_SERVER['HTTP_HOST'];//取得当前域名

$request_uri = isset($_SERVER['REQUEST_URI']) ? $_SERVER['REQUEST_URI'] : '';//判断地址后面是否有参数

header('HTTP/1.1 301 Moved Permanently');//发出301头部

header('Location: http://www.baidu.com'.$request_uri);//跳转到目标

?>最后结合老哥给的代码,整合了一下,将如下代码放在了被频繁请求的路径文件的头部:

<?php

$the_host = $_SERVER['HTTP_HOST'];//取得当前域名

header('HTTP/1.1 301 Moved Permanently');//发出301头部

header('Location: http://baidu.com'.$request_uri);//跳转到目标

?>至此,当再次访问被攻击的路径网址时就可以成功跳转到百度了。

但是因为之前看到过一个新闻:

某个人网站被DDoS攻击,导致网站无法登陆。为减少攻击对其个人网站的影响,其私自将个人网站域名解析地址变更为某政府网站平台地址,“转嫁”攻击流量,致使该政府网站平台被恶意网络流量攻击,多家政府网站、政务新媒体账号不能正常使用。其因涉嫌破坏计算机信息系统犯罪被公安机关移送起诉。

所以担心将被攻击的网址跳转到百度会有一定的影响,所以最后决定将其跳转到127.0.0.1,这样一方面可以防止因跳转别人网站而违规,另一方面可以让攻击者自己攻击自己。因为127.0.0.1是本地回环IP,是用来进行网络测试的,如果把被攻击的域名解析或跳转到这个IP上,就可以实现攻击者自己攻击自己的目的,这样他再多的肉鸡或者代理也会宕机,让其自作自受。

以上内容部分来自网络,李海博客整理作为处理网站攻击的记录笔记,留作自己后期学习和备忘使用,不对之处待后续修改完善。

还没有评论,来说两句吧...